ה-FBI פרץ את האייפון של הרוצח מסן-ברנרדינו

בסיוע חברת טכנולוגיה ישראלית הצליחה סוכנות הביון להניח את ידיה על המידע שנשמר במכשיר הטלפון של סלים פרוק, שירה למוות עם אשתו ב-14 בני אדם במסיבה בדצמבר

האף-בי-איי פיצח את מכשיר האייפון שבו השתמש אחד היורים באירוע הטרור שהתרחש בעיר סן-ברנרדינו בדצמבר שעבר, שבו נהרגו 14 בני אדם. בכירים במערכת המודיעינית האמריקאית הצהירו על הצעד הזה אתמול בלילה (יום ב'), ובכך בא לסיומו מבוי סתום משפטי בין סוכנות הביון ובין חברת התקשורת והטכנולוגיה "אפל", שטענה כי היא אינה מחויבת לדרישת הרשויות לפתוח את הטלפון ויצרה סכסוך בין החברות בעמק הסיליקון ובין הממשל האמריקאי.עוד כותרות מהעולם ב-nrg:

- התכנית של דאעש: "פיגוע בגני ילדים יהודים בטורקיה"

- ירי בגבעת הקפיטול: אישה נפצעה, היורה נתפס

- אפגניסטן: הטאליבן הפציץ את מבנה הפרלמנט

כל התכנים הכי מעניינים - בעמוד הפייסבוק שלנו

את "אפל" גיבו כמה מענקיות הטכנולוגיה בארה"ב, ובהן "גוגל", "פייסבוק" ועוד, שטענו כי הסיוע לממשל לפרוץ את מכשיר הטלפון יגרום להשלכות מרחיקות לכת על פרטיות האזרח הקטן ועל הבטיחות הדיגיטלית.

בעקבות כך בוטל השימוע בבית המשפט בין הצדדים שתוכנן להמשך החודש, לאחר שהאף-בי-איי הודיע כי הוא לא נזקק יותר לשירותיה של חברת "אפל", מכיוון שמצא חברה חיצונית שמסוגלת לפרוץ את המכשיר.

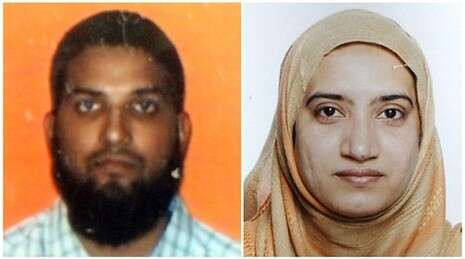

המכשיר משתייך לסעיד פארוק ולאשתו טשפין מליק, שהתפרצו למסיבת עובדים בחברתו של פרוק, הרגו 14 בני אדם וברחו מהמקום. מאוחר יותר הם מתו בקרבות ירי עם המשטרה. שני טלפונים אחרים שלהם נמצאו מאוחר יותר, והושמדו.

לא ברור עדיין מי סייע לסוכנויות הביון לפצח את מכשיר הטלפון, ומה נשמר עליו, אך ברור כי האף-בי-איי הניח את ידיו על המידע ששמור באייפון. על פי דיווחי החדשות בארה"ב, ככל הנראה נעזרו הרשויות בחברת זיהוי פלילי ישראלית לצורך הפעולה. עם זאת, באף-בי-איי סירבו להתייחס לדיווח ולחשוף את מי סייע להם לפרוץ את המכשיר.

הדיווחים בחו"ל, ביניהן של רשת BBC וסוכנות "רויטרס" אודות החברה הישראלית, מתייחסים לחברת Cellebrite, המפעילה כלים לחילוץ מידע ממכשירים מתקדמים. מהחברה מסרו ל-BBC כי היא "עובדת בשיתוף פעולה עם ה-FBI", אולם סירבו לומר יותר מכך. עם זאת צוין כי באתר החברה נכתב שאחד הכלים שלה יכול לחלץ נתונים ממכשירים שונים, בין היתר אייפון 5C, - המכשיר המדובר שהיה ברשותו של המחבל.

כך נפרץ האייפון הנעול? הדגמת השיטה המדוברת:

הערכות וספקולציות בקרב מומחי אבטחה הן שהשיטה ששימשה את החברה הישראלית היא NAND mirroring. בשיטה זו מעתיקים את כל המידע הגולמי הנמצא על המכשיר להתקן חיצוני. לאחר מכן מנסים לפצח את הסיסמא של המכשיר באופן הנקרא Brute force - ניסיון של כל הצירופים האפשריים לסיסמא. במידה והמכשיר ננעל או המידע עליו נמחק בשל יותר מדי ניסיונות כושלים, מוחזר המידע שהועתק להתקן החיצוני, וממשיכים לנסות צירופים נוספים, עד לפיצוח הסיסמא. לאחר מכן, ניתן לפתוח את המכשיר כשכל המידע עליו.

לאורה אמיליה, דוברת משרד השטח של הסוכנות הפדרלית בלוס-אנג'לס, אמרה כי המשך החקירה של המכשיר הטלפון נמשך, והוסיפה כי "שותפיי לאכיפת החוק ואני התחייבו לקורבנות המתקפה ב-2 בדצמבר בסן-ברנדרדינו, וכן לעם האמריקאי כולו, שלא נשאיר אבן אחת לא הפוכה במקרה הזה".

מטרת החקירה היא לבדוק אם שני המחבלים עבדו עם סייענים נוספים, אם ביקשו לפגע בעוד אנשים ואם מישהו שלח אותם. "אנו ממשיכים לבדוק את תוכני האייפון ועדויות נוספות, והשאלות הללו עדיין לא נפתחו לחלוטין", ציינה אמיליה.