חשד: האקרים מטוניס פגעו בישראל

התגלה סוס טרויאני שנשלח כהודעת דואר אלקטרוני למאות נמענים בארץ בארגוני תשתיות, בנקים, משרדי ממשלה ותעשיות בטחוניות . על החשיפה אחראית חברת CYBERTINEL. יחד עם זאת, טרם ברור מה מידת הנזק שהוא גרם וכמה מחשבים בפועל נדבקו באיום

הסוס נשלח כהודעת דואר אלקטרוני למאות נמענים בארגוני תשתיות, בנקים, משרדי ממשלה ותעשיות בטחוניות. יחד עם זאת, טרם ברור מה מידת הנזק שהוא גרם וכמה מחשבים בפועל נדבקו באיום

חברת CYBERTINEL חשפה סוס טרויאני שמנסה מזה כמה ימים לחדור למאות מחשבים בישראל ומתחיל לתקוף אותם היום, ה- 11/9. על פי קובי בן נעים, מנכ"ל החברה, מדובר בסוסים רדומים שהופעלו היום לפנות בוקר על ידי המפעילים שלהם. לפיו, הסוס שהתגלה הוא ממשפחת Kazy Trojan שהתגלתה ברשת כבר בשנת 2010.

החשד להתקפה עלה לאחר שבימים האחרונים כמה מלקוחות החברה העבירו אימיילים חשודים לבדיקה ב- CYBERTINEL . הודעת האימייל נשלחה למאות משתמשים בבנקים, משרדי ממשלה, תעשיות ביטחוניות ותשתיות קריטיות.

ההודעה הזמינה את המשתמש להוריד מ-iCloud תמונות עירום של סלבריטאיות בטרם יוסרו מהרשת. ניסיון של המשתמש להוריד את התמונות גרם לפתיחת קובץ ZIP ולשתילה של הסוס הטרויאני במחשב. לאחר ההתקנה הסוס הטרויאני יוצר קשר עם אתרי המפעילים בתוניסיה וממתין לפקודות מהתוקפים. הסוס מוציא את המידע לדומיין שנמצא בטוניס.

"מדובר בסוסים רדומים שמחכים לפקודת המפעיל", אומר קובי בן נעים, מנכ"ל CYBERTINEL. "שרתי הפיקוד עולים ויורדים ומחליפים כתובות IP בקצב מהיר. אנחנו יודעים שבמהלך ההתקפה, הסוס המקורי מוריד למחשב הנגוע סוס אחר עם שימושים נוספים. לפי המחקר שעשינו, המטרה היא נזק יותר מאשר תעמולה. יחד עם זאת, לא ברור איזה סוג נזק עושה הסוס.

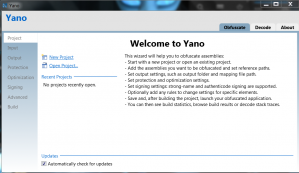

"הקבוצה שעומדת מאחרי התקיפה היא מטוניס. משפחת הסוסים KAZY (מידע נוסף יש כאן וכאן) . מדובר אמנם בכלי גנרי שאפשר לרכוש באינטרנט, אבל הם עטפו אותו ב-Yano Obfuscator. זה חידוש".

ה-Yano Obfuscator הוא למעשה כלי חנמי להורדה ברשת שנועד לשמירת זכויות יוצרים של המתכנת. הוא 'מיכל' שמאפשר למתכנת להסתיר את הקוד שלו ממתכנתים אחרים כדי שלא יעתיקו אותו. ההאקרים משתמשים בכלי הזה כדי להחביא את הכתובות של שרתי הפיקוד והבקרה (C&C) שנותנים הוראות לסוסים הטרוייאנים. בצורה כזו, יותר קשה להתחקות אחרי השרתים ומקור השליטה בסוסים.

ההתקפה עצמה, שבוצעה ביוזמת ארגון OPISRAEL שבו חברים האקרים מרחבי העולם הפועלים כנגד מטרות בישראל, התחילה הל?לה בשעה 03:25. אחרי תהליך קצר של העברת מפתחות בין הנתקף לתוקף התוקף משך קבצים מתיקיית "המסמכים שלי" של המחשב המודבק כולל סיסמאות משתמשים, פירוט מלא של כל התוכנות המותקנות במחשב ומידע על הרשתות. לאחר כשעה, התוקף הוריד קובץ נוסף למחשב הנגוע ושמר אותו ב REGISTRY בפורמט HEX , על מנת להימנע מזיהוי של תוכנות אנטי-וירוס.

הקבצים שהתגלו נמצא עדיין בניתוח במעבדת CYBERTINEL במטרה לפענח את כל מרכיביהם, אופן פעולתם, הנזק שאמורים לחולל והדרכים למנוע אותו. כבר אתמול CYBERTINEL חשפה את החתימה של הסוס הטרויאני והעבירה אותה ליצרני תוכנות אנטי-וירוס המובילים בעולם כדי שיעדכנו את ההגנות שלהן. משתמשים שברשותם תוכנת הגנה שסרקה את המחשב לאחר שקיבלה היום את העדכון האחרון יכולים להיות בטוחים אך משתמשים רבים אינם מתעדכנים או סורקים את המחשב באופן יומיומי ולכן הם חשופים להתקפה.

מניתוח הודעת האימייל הנגועה עולה שהיא נשלחה כביכול מכתובת בישראל ונערכה בעברית על ידי תוכנה לתרגום אוטומטי. הסוס הטרויאני עצמו הוא תכנה גנרית שניתנת לרכישה אך הוא מכיל הגנה פנימית מפני ניתוח סטטי על ידי מערבל קוד בשם YANO. הקובץ מאוחסן בשרת הולנדי וכאשר הוא מותקן בהצלחה במחשב הוא יוצר קשר עם מפעיליו שעל פי כתובת IP נמצאים בתוניסיה. הקובץ יודע לעקוף תוכנות FIREWALL ושורד BOOT של המחשב.

עבור משתמשים שטרם עשו זאת מומלץ להוריד את העדכון האחרון של תוכנת ההגנה שברשותם ולסרוק את המחשב כדי להסיר את הסוס הטרויאני.

לכתבות נוספות באתר ISRAEL DEFENSE היכנסו לעמוד הפייסבוק החדש של nrg

נא להמתין לטעינת התגובות

נא להמתין לטעינת התגובות