תעלומה: מי מדביק מכשירים בקוד זדוני לא פעיל ולמה?

חוקרי מעבדת קספרסקי גילו קוד מסתורי שמושתל במאות אלפי מכשירים בעולם, ומפיץ את עצמו הלאה. כרגע הקוד אינו עושה דבר, אך מטרתו לא ידועה - ובבוא הזמן תוקף יוכל לתת את האות למתקפה

מעבדת האבטחה קספרסקי פרסמה לאחרונה חקירה מיוחדת שערכה בנוגע לפעילותו של קוד זדוני ומסתורי חדש בשם Hajime ("התחלה" ביפנית). מדובר בקוד לא פעיל, לעת עתה, שפועל להשתלט על מכשירים הקשורים לאינטרנט של הדברים (IoT) – בעיקר מקליטי וידאו דיגיטליים, מצלמות רשת ונתבים. בימים אלה הקוד בונה לעצמו רשת עצומה של מכשירים נשלטים (בוטנט).

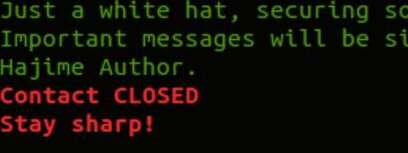

הודעה לדוגמא של הקוד Hajime

צילום: יח''צ

הבוטנט התפשט לאחרונה באופן נרחב, כשהוא פוגע במכשירים שונים ברחבי העולם. עד עתה, הרשת כוללת כמעט 300 אלף מכשירים שנפגעו בקוד הזדוני, והם ערוכים לפעול יחדיו לפקודת כותב הקוד, ללא ידיעת הקרבנות. המטרה האמתית של Hajime אינה ידועה, והיא מהווה תעלומה בשלב זה.

Hajime הראה סימני פעילות ראשונים באוקטובר 2016. מאז הוא התפתח והוסיף טכניקות התפשטות חדשות. הקוד בונה קבוצה עצומה ומבוזרת של מכשירים המבצעת התקפות באופן חשאי. לדברי החוקרים, הקוד אינו מכיל בעצמו הוראות או יכולות התקפה – רק מודול של הפצה עצמית.

במילים אחרות, זוהי משפחה מתקדמת וחמקנית של קוד זדוני המשתמשת בטכניקות שונות, בעיקר פריצת סיסמאות של מכשירים, במטרה להדביקם ואז לבצע מספר צעדים כדי להסתיר את עצמה מהקרבן. בכך, המכשיר הפגוע הופך לחלק מהרשת שתסייע להאקר התוקף ביום פקודה.

הקוד החדש שזוהה פוגע בכל מכשיר המחובר לרשת, אך נראה כי כותביו ממקדים את הפעילות שלהם רק במכשירים מסוימים. על פי חוקרי מעבדת האבטחה, Hajime נמנע מתקיפת מכשירים של מספר רשתות, כולל הרשתות של ג'נרל אלקטריק, HP, שירות הדואר של ארה"ב, מחלקת ההגנה האמריקאית ומספר רשתות פרטיות נוספות.

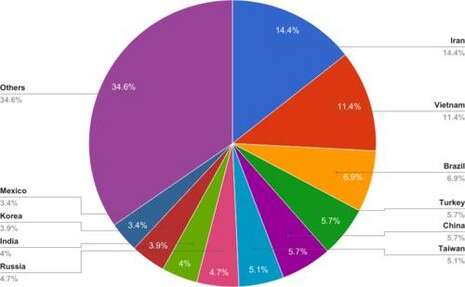

התפלגות המדינות שבהן הושתל הקוד הזדוני במכשירים

צילום: יח''צ

לפי תוצאות המחקר, המכשירים התוקפים היו בעיקר בווייטנאם (מעל 20 אחוז), טאיוואן (כמעט 13 אחוז) וברזיל (כ-9 אחוז), כאשר רוב המכשירים שנפגעו נמצאים באיראן, וייטנאם וברזיל. בסך הכל, לאורך תקופת המחקר, נחשפו לפחות 297,499 מכשירים שונים המכילים את הקוד.

"הדבר המסקרן ביותר אודות Hajime הוא המטרה שלו", אמר קונסטנטין זייקוב, חוקר אבטחה בכיר במעבדת קספרסקי. "אנו רואים שהבוטנט הולך וגדל, אבל המטרה שלו נותרת בגדר תעלומה. לא ראינו עקבות לכל סוג של התקפה של פעילות זדונית נוספת. עם זאת, אנו מייעצים לבעלים של מכשירים אלו לשנות את הסיסמאות למכשירים לסיסמאות שלא ניתן יהיה לפרוץ בכח, ולבצע עדכון קושחה אם הדבר מתאפשר".

היכנסו לעמוד הפייסבוק החדש של nrg